Código de Guerra: O lado sombrio do suporte ao cliente Microsoft

Como um pesquisador "sem-teto" transformou o Windows Defender em uma arma de retaliação e por que o próximo ataque pode ser ainda mais devastador.

Carlos Valente, em Abril 20, 2026 | 92 visualizações | Tempo de leitura: 6 min - 1027 palavras.

O hacker que declarou guerra à Microsoft

Imagine uma disputa de gato e rato em que, poucas horas após a maior empresa de software do mundo fechar uma porta, o invasor não apenas abre outra mais perigosa, mas o faz como um ato de sabotagem pública. É exatamente este o cenário de guerra entre a Microsoft e o pesquisador de segurança conhecido como "Nightmare-Eclipse".

O rastro de pólvora começou quando o pesquisador lançou um novo "zero-day" - uma vulnerabilidade até então desconhecida e sem correção - imediatamente após o "Patch Tuesday", a tradicional terça-feira em que a Microsoft libera seus pacotes de segurança mensais. Para o público leigo, um zero-day é o pesadelo de qualquer administrador: uma falha para a qual não existe vacina, deixando sistemas expostos desde o minuto zero. O que deveria ser um momento de proteção tornou-se o palco de uma vingança digital.

O primeiro golpe e a "traição" corporativa

A tensão não surgiu do nada; ela foi alimentada por uma percepção de traição. Recentemente, Nightmare-Eclipse publicou o exploit "FunnyApp.exe", explorando a vulnerabilidade CVE-2026-33825. Embora a Microsoft tenha reconhecido a gravidade do problema - com uma pontuação de severidade de 7.8 em 10 - a empresa optou por creditar outros pesquisadores, Zen Dodd e Yuanpei XU, ignorando Nightmare-Eclipse.

Na comunidade de cibersegurança, o reconhecimento é a moeda que constrói carreiras. Mas, para este pesquisador, o prejuízo foi além do ego. Nightmare-Eclipse afirma que a Microsoft violou um acordo de recompensas (bug bounty), deixando-o "sem-teto e sem nada".

"Eles limparam o chão comigo e fizeram todos os jogos infantis que puderam... Chegou a um ponto tão ruim que eu me perguntava se estava lidando com uma corporação gigantesca ou com alguém que estava apenas se divertindo ao me ver sofrer", desabafou o pesquisador, alegando que a gigante da tecnologia "destruiu sua vida".

RedSun: quando o antivírus se torna o inimigo

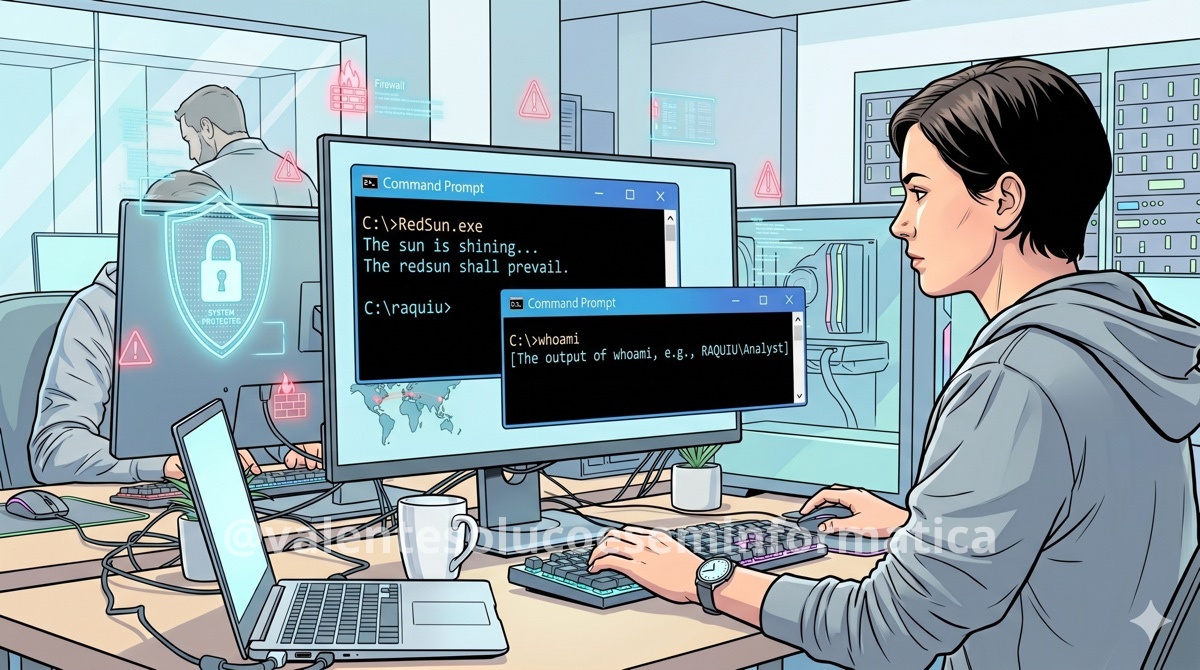

Como retaliação, o hacker lançou o "RedSun", um novo exploit que expõe uma lógica quase cômica e falha no Windows Defender. Nightmare-Eclipse descobriu que, quando o antivírus identifica um arquivo malicioso com uma "etiqueta de nuvem" (cloud tag), por alguma "razão estúpida e hilária", o software decide reescrever o arquivo em seu local original em vez de simplesmente deletá-lo.

O exploit abusa desse comportamento absurdo para sobrescrever arquivos críticos do sistema com privilégios administrativos. É a ironia máxima da segurança: o software feito para proteger é usado como ferramenta para destruir o sistema. Em um toque de bravata jornalística, o hacker configurou o código do exploit para que, ao ser executado com sucesso, exiba um curto poema no terminal da vítima.

Integrando o desprezo técnico ao deboche, ele escreveu em seu GitHub: "Eu acho que produtos antimalware deveriam remover arquivos maliciosos, [não reescrevê-los]".

O perigo da "elevação de privilégios"

Para entender o risco do RedSun, é preciso compreender a "Elevação de Privilégios" (Privilege Escalation). No Windows, o sistema é dividido em níveis de poder. O usuário comum tem acesso limitado, enquanto o nível "SYSTEM" é o deus da máquina.

A Analogia da Festa: Imagine que você é um convidado em uma festa em um grande prédio (seu computador). Você tem permissão para circular pelo salão de festas e usar o banheiro. A Elevação de Privilégios é como se você, um simples convidado, conseguisse roubar o molho de chaves mestras do zelador. Agora, você pode entrar em qualquer apartamento, acessar o cofre dos moradores e até desligar a energia de todo o edifício. O RedSun dá ao invasor as chaves do prédio.

A ameaça do RCE: o próximo nível da vingança

Se o RedSun já é preocupante por ser um exploit local, as ameaças futuras do pesquisador são aterrorizantes. Nightmare-Eclipse prometeu liberar exploits de RCE (Remote Code Execution ou Execução Remota de Código).

A diferença é crucial: enquanto o exploit atual exige que alguém execute um arquivo na máquina (como o convidado que já está dentro da festa), um RCE é como se o hacker pudesse teletransportar-se para dentro do prédio a partir de outro país. O invasor assume o controle total via internet, sem que o usuário clique em absolutamente nada.

Este caso coloca em xeque a ética dos pesquisadores "grey hat" (chapéu cinza). Ao agir por vingança pessoal e abandonar a "divulgação coordenada", Nightmare-Eclipse transita de pesquisador a vigilante digital, colocando milhões de usuários em risco para atingir o balanço financeiro ou a reputação da Microsoft.

Conclusão: Entre a segurança e o ego

A Microsoft mantém sua postura institucional, afirmando seu compromisso com a investigação de falhas e defendendo a divulgação coordenada como o padrão que protege a comunidade. No entanto, o caso revela uma ferida aberta na indústria: a dependência de pesquisadores independentes que, se maltratados ou "sabotados", podem se tornar os piores inimigos da infraestrutura digital global.

Esta novela tecnológica nos lembra da fragilidade dos sistemas que sustentam nossas vidas. Quando a burocracia de uma gigante colide com o desespero de um indivíduo que sente não ter mais nada a perder, o código se torna uma arma.

Até que ponto a segurança de milhões de usuários deve ficar à mercê de uma disputa pessoal entre um gigante da tecnologia e um único pesquisador?

Leia também

Se você quer aprofundar sua compreensão sobre ameaças digitais, golpes que imitam recursos do Windows, uso malicioso de inteligência artificial e estratégias de proteção contra ataques modernos, estes conteúdos do blog da Valente Soluções podem complementar sua leitura:

- ClickFix: Entenda a falsa atualização do Windows Update

- Quando a inteligência artificial vira arma digital

- Seus arquivos na nuvem estão realmente seguros?

Consultoria especializada em segurança digital

Se a sua empresa depende de sistemas digitais para operar, investir em proteção não é mais opcional. A Valente Soluções oferece suporte especializado para análise de vulnerabilidades, implementação de boas práticas e proteção contra ameaças reais.

Entre em contato e fortaleça a segurança do seu ambiente digital:

Nota: Todas as imagens utilizadas neste artigo foram geradas com o auxílio de inteligência artificial por meio do ChatGPT 5.3, com o objetivo de ilustrar o conteúdo de forma didática e acessível aos nossos leitores.